So funktioniert Single Sign-On in modernen SaaS-Umgebungen

Single Sign-On ist eine Kernkomponente des modernen Identitäts- und Zugriffsmanagements. Anstatt separate Anmeldeinformationen für jede Anwendung zu verwalten, authentifizieren sich Benutzer einmal über einen vertrauenswürdigen Identitätsanbieter (IdP). Dieser Anbieter überprüft die Identität des Benutzers und stellt ein sicheres Authentifizierungstoken aus, das den Zugriff auf verbundene Anwendungen ermöglicht.

Protokolle wie SAML und OpenID Connect aktivieren normalerweise diesen Authentifizierungsprozess. Diese Protokolle bestätigen die Identität des Benutzers und ermöglichen eine sichere Anmeldung über mehrere Systeme hinweg, ohne dass die Anmeldedaten wiederholt abgefragt werden müssen.

Aus Benutzersicht ist die Erfahrung einfach. Sie melden sich einmal an und erhalten Zugriff auf Tools wie CRM-Plattformen, Marketingsoftware, Analyse-Dashboards oder Projektmanagementsysteme.

Für IT-Teams zentralisiert SSO die Authentifizierung und verbessert die Sicherheit, indem die Wiederverwendung von Passwörtern reduziert und konsistente Authentifizierungsrichtlinien wie die mehrstufige Authentifizierung durchgesetzt werden.

Die Authentifizierung allein verwaltet jedoch nicht den Benutzerzugriff zwischen Anwendungen.

Die Lücke zwischen Authentifizierung und Zugriffsbereitstellung

Viele Unternehmen gehen davon aus, dass die Implementierung von SSO die Zugriffsverwaltung automatisch löst. In der Praxis überprüft SSO die Identität nur bei der Anmeldung. Es werden nicht unbedingt Benutzerkonten in allen Anwendungen erstellt, aktualisiert oder gelöscht.

Das ist wo Benutzerbereitstellung und Deprovisionierung kritisch werden.

Provisioning bezieht sich auf die Erstellung und Zuweisung von Zugriffsrechten für Benutzer in allen Anwendungen, wenn sie Rollen beitreten oder diese wechseln. Unter Deprovisionierung versteht man den Widerruf des Zugriffs, wenn diese Benutzer das Unternehmen verlassen oder bestimmte Berechtigungen nicht mehr benötigen.

Technologien wie die SCIM-Protokoll werden häufig verwendet, um diese Lebenszyklusprozesse zu automatisieren und Benutzerkonten und Zugriffsrechte systemübergreifend zu synchronisieren.

Ohne Automatisierung verlassen sich Unternehmen auf manuelle Verwaltungsaufgaben, die zu Verzögerungen und Sicherheitsrisiken führen.

Ein häufiges Szenario: Onboarding eines neuen Mitarbeiters

Stellen Sie sich ein typisches Onboarding-Szenario vor.

Ein neuer Marketingmanager tritt einem Unternehmen bei, das auf mehrere SaaS-Tools angewiesen ist: eine CRM-Plattform, Marketingautomatisierungssoftware, Analyse-Dashboards und Projektmanagement-Tools.

Anstatt separate Anmeldeinformationen für jedes System zu erstellen, erstellt das IT-Team eine einzige Identität im Identitätsanbieter des Unternehmens.

Nach der Authentifizierung durch den Identitätsanbieter kann der Mitarbeiter über SSO auf alle autorisierten Anwendungen zugreifen.

Aus Sicht des Mitarbeiters ist die Erfahrung nahtlos. Mit einer Anmeldung werden die erforderlichen Tools freigeschaltet.

Für das IT-Team müssen jedoch mehrere Prozesse hinter den Kulissen ablaufen. In jeder Anwendung müssen Benutzerkonten erstellt, Rollen zugewiesen und Berechtigungen so konfiguriert werden, dass sie den Verantwortlichkeiten des Mitarbeiters entsprechen.

In Unternehmen mit Dutzenden von SaaS-Anwendungen wird sogar das Onboarding komplex, wenn die Bereitstellung nicht automatisiert ist.

Warum manuelles Offboarding Sicherheitsrisiken birgt

Die eigentliche betriebliche Herausforderung tritt auf, wenn Mitarbeiter das Unternehmen verlassen.

Durch die Deaktivierung des Zugriffs auf den Identitätsanbieter werden zwar neue Anmeldungen verhindert, bestehende Konten werden jedoch nicht automatisch in allen Anwendungen entfernt.

Inaktive Konten können in folgenden Bereichen verbleiben:

- CRM-Systeme

- Marketingplattformen

- Analyse-Dashboards

- Tools für das Projektmanagement

- Cloud-Speicherumgebungen

Diese inaktiven Konten stellen ein Sicherheitsrisiko dar. Sie können immer noch API-Schlüssel, historische Zugriffsrechte oder sensible Daten enthalten.

Manuelles Offboarding führt auch zu betrieblichen Ineffizienzen. IT-Administratoren müssen sich bei jeder Anwendung einzeln anmelden, das Benutzerkonto ausfindig machen, den Zugriff entziehen und das Eigentum an allen aktiven Ressourcen übertragen.

Wenn auch nur ein System übersehen wird, bleibt ein verwaistes Konto aktiv.

Die automatische Deprovisionierung löst dieses Risiko, indem sichergestellt wird, dass der Zugriff auf alle verbundenen Systeme sofort gesperrt wird, wenn ein Benutzer das System verlässt.

Automatisierung des SSO-Benutzerlebenszyklus mit einer Integrationsplattform

Identitätsanbieter verwalten Authentifizierungs- und Identitätsdaten. Unternehmen benötigen jedoch immer noch einen Mechanismus, um Arbeitsabläufe zwischen dem Identitätsanbieter, den HR-Systemen und den Geschäftsanwendungen zu orchestrieren.

Hier wird eine Integrationsplattform wertvoll.

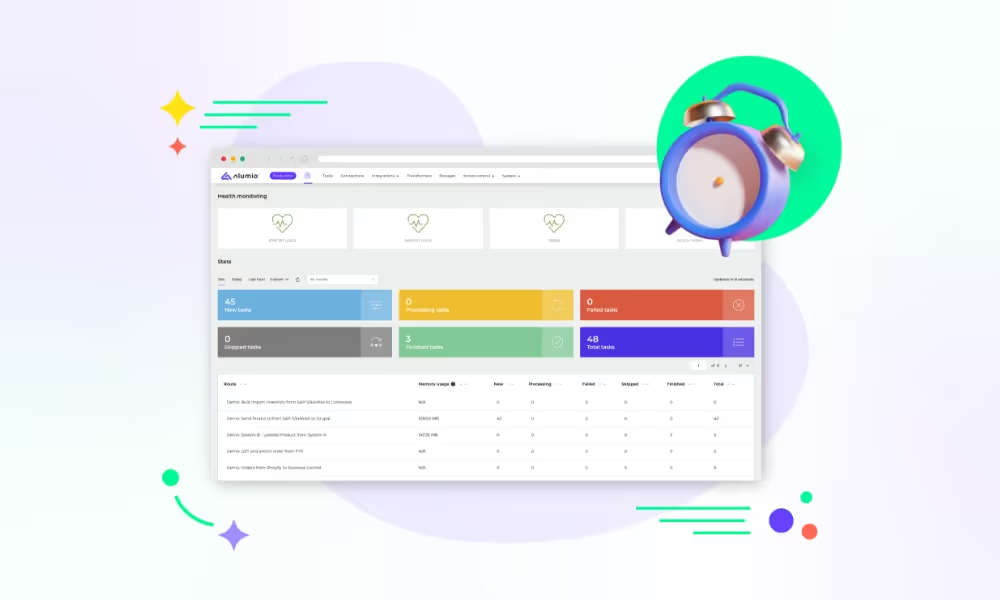

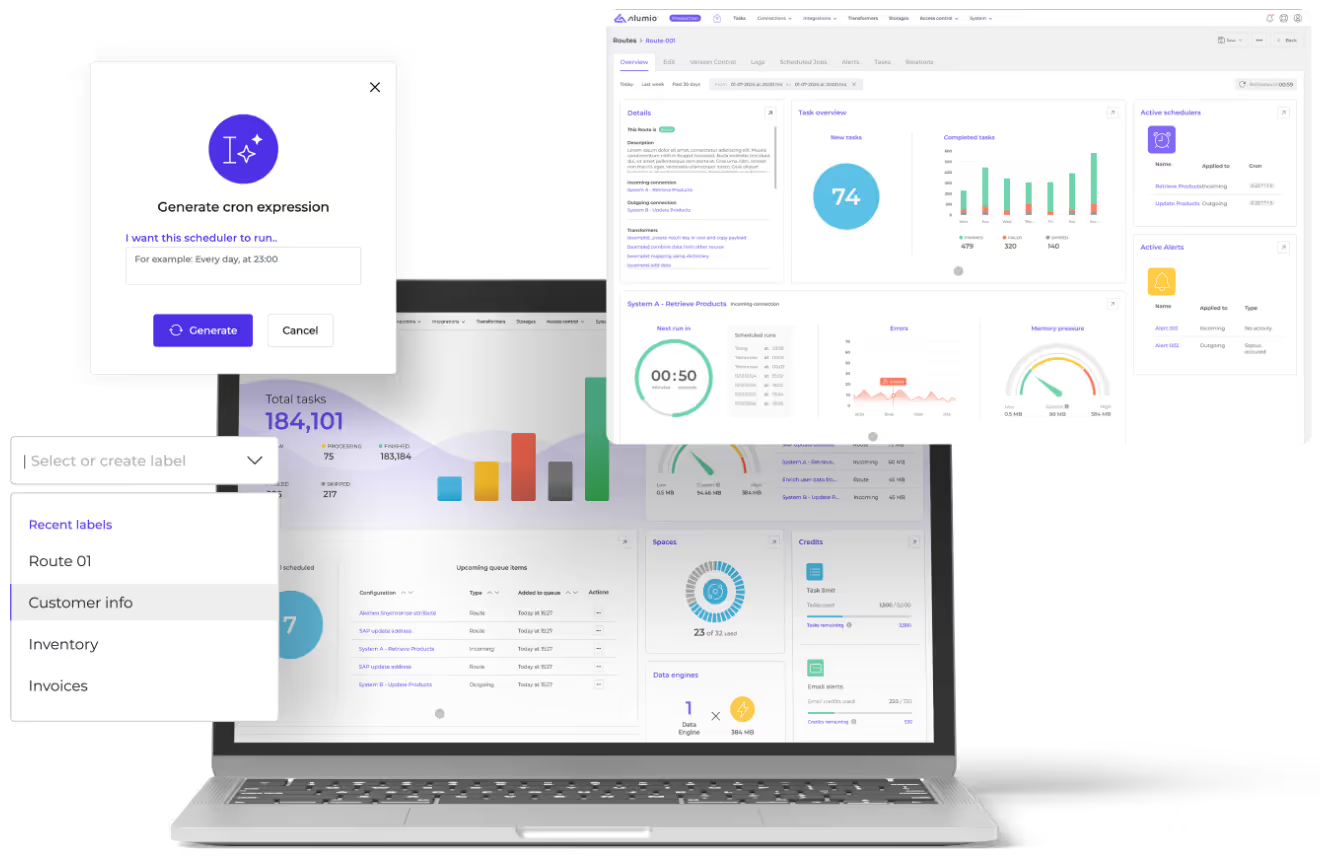

Eine Integrationsplattform wie Alumio fungiert als zentrale Orchestrierungsebene, die Identitätsanbieter, HR-Systeme und SaaS-Anwendungen über APIs miteinander verbindet.

Anstatt jedes System manuell zu aktualisieren, können Unternehmen den gesamten Benutzerlebenszyklus automatisieren.

Zum Beispiel, wenn ein Mitarbeiter beitritt:

- Das HR-System erstellt einen neuen Mitarbeiterdatensatz.

- Der Identitätsanbieter generiert die Benutzeridentität.

- Die Integrationsplattform löst Bereitstellungsworkflows aus.

- Verbundene Anwendungen erhalten automatisch das Benutzerprofil und weisen den Zugriff zu.

Derselbe Vorgang funktioniert beim Offboarding umgekehrt.

Wenn der Mitarbeiterstatus im Personalsystem auf inaktiv wechselt oder das Konto des Identitätsanbieters deaktiviert ist, löst die Integrationsplattform die automatische Deprovisionierung für alle verbundenen Anwendungen aus.

Dadurch wird sichergestellt, dass Konten gesperrt, Berechtigungen entzogen und die Inhaberschaft an Ressourcen bei Bedarf neu zugewiesen wird.

Operative Vorteile der Automatisierung von SSO-Onboarding und -Offboarding

Die Automatisierung des Benutzerlebenszyklusmanagements bietet mehrere betriebliche Vorteile.

Erstens verbessert es die Sicherheit, indem ruhende Konten entfernt werden. Die Zugangsrechte werden sofort entzogen, wenn sich der Beschäftigungsstatus ändert.

Zweitens reduziert es den Verwaltungsaufwand. IT-Teams verbringen nicht mehr Stunden damit, Dutzende von Systemen manuell zu aktualisieren.

Drittens stärkt es die Einhaltung der Vorschriften und die Überprüfbarkeit. Automatisierte Workflows generieren Protokolle, aus denen hervorgeht, wann der Zugriff gewährt, geändert oder widerrufen wurde.

Schließlich verbessert es die Betriebskonsistenz. Zugriffsrichtlinien werden systematisch durchgesetzt, anstatt sich auf einzelne Administratoren zu verlassen.

Diese Verbesserungen werden immer wichtiger, da Unternehmen immer mehr SaaS-Anwendungen und verteilte Arbeitsumgebungen einführen.

Automatisierung des Identitätslebenszyklusmanagements mit Integrationsarchitektur

Da SaaS-Ökosysteme wachsen, geht es beim Identitätsmanagement weniger um Authentifizierung als vielmehr um Orchestrierung. SSO bietet eine sichere Anmeldung, aber die Verwaltung des gesamten Lebenszyklus des Benutzerzugriffs erfordert die Koordination zwischen Identitätsanbietern, HR-Systemen und Dutzenden von Geschäftsanwendungen. Eine Integrationsplattform bildet die verbindende Ebene, die diese Orchestrierung ermöglicht. Durch die Synchronisierung von Identitätsdaten, die Automatisierung von Bereitstellungsworkflows und die Durchsetzung konsistenter Offboarding-Richtlinien können Unternehmen den Zugriff auf ihre gesamte Anwendungslandschaft von einer zentralen Integrationsarchitektur aus verwalten. Dieser Ansatz reduziert das Betriebsrisiko, stärkt die Sicherheitsrichtlinien und stellt sicher, dass der Benutzerzugriff während des gesamten Mitarbeiterlebenszyklus korrekt und überprüfbar bleibt.