Comment fonctionne l'authentification unique dans les environnements SaaS modernes

L'authentification unique est un élément essentiel de la gestion moderne des identités et des accès. Au lieu de conserver des informations d'identification distinctes pour chaque application, les utilisateurs s'authentifient une seule fois via un fournisseur d'identité de confiance (IdP). Ce fournisseur vérifie l'identité de l'utilisateur et émet un jeton d'authentification sécurisé qui permet d'accéder aux applications connectées.

Des protocoles tels que SAML et OpenID Connect activent généralement ce processus d'authentification. Ces protocoles confirment l'identité de l'utilisateur et permettent une connexion sécurisée sur plusieurs systèmes sans qu'il soit nécessaire de demander des informations d'identification à plusieurs reprises.

Du point de vue de l'utilisateur, l'expérience est simple. Ils se connectent une seule fois et ont accès à des outils tels que les plateformes CRM, les logiciels marketing, les tableaux de bord analytiques ou les systèmes de gestion de projet.

Pour les équipes informatiques, le SSO centralise l'authentification et améliore la sécurité en réduisant la réutilisation des mots de passe et en appliquant des politiques d'authentification cohérentes telles que l'authentification multifactorielle.

Cependant, l'authentification à elle seule ne permet pas de gérer l'accès des utilisateurs à toutes les applications.

L'écart entre l'authentification et le provisionnement des accès

De nombreuses entreprises partent du principe que la mise en œuvre du SSO résout automatiquement la gestion des accès. Dans la pratique, le SSO ne vérifie l'identité que lors de la connexion. Il ne crée pas, ne met pas à jour ou ne supprime pas nécessairement des comptes utilisateur dans toutes les applications.

C'est ici provisionnement et déprovisionnement des utilisateurs devenir critique.

Le provisionnement fait référence à la création et à l'attribution de droits d'accès aux utilisateurs dans toutes les applications lorsqu'ils rejoignent ou changent de rôle. Le déprovisionnement fait référence à la révocation de l'accès lorsque ces utilisateurs quittent ou n'ont plus besoin de certaines autorisations.

Des technologies telles que Protocole SCIM sont souvent utilisés pour automatiser ces processus de cycle de vie, en synchronisant les comptes utilisateurs et les droits d'accès entre les systèmes.

Sans automatisation, les organisations s'appuient sur des tâches administratives manuelles qui entraînent des retards et des risques de sécurité.

Un scénario courant : l'intégration d'un nouvel employé

Envisagez un scénario d'intégration typique.

Un nouveau responsable marketing rejoint une entreprise qui s'appuie sur plusieurs outils SaaS : une plateforme CRM, un logiciel d'automatisation du marketing, des tableaux de bord analytiques et des outils de gestion de projet.

Au lieu de créer des informations d'identification distinctes pour chaque système, l'équipe informatique crée une identité unique auprès du fournisseur d'identité de l'organisation.

Une fois authentifié via le fournisseur d'identité, l'employé peut accéder à toutes les applications autorisées via le SSO.

Du point de vue de l'employé, l'expérience est fluide. Une seule connexion permet de débloquer les outils nécessaires.

Pour l'équipe informatique, cependant, plusieurs processus doivent se dérouler en coulisse. Des comptes utilisateurs doivent être créés dans chaque application, les rôles doivent être attribués et les autorisations doivent être configurées en fonction des responsabilités de l'employé.

Dans les organisations dotées de dizaines d'applications SaaS, même l'intégration devient complexe si le provisionnement n'est pas automatisé.

Pourquoi l'offboarding manuel crée des risques de sécurité

Le véritable défi opérationnel apparaît lorsque les employés quittent l'entreprise.

La désactivation de l'accès au fournisseur d'identité empêche les nouvelles connexions, mais ne supprime pas automatiquement les comptes existants dans toutes les applications.

Les comptes inactifs peuvent rester dans :

- Systèmes CRM

- plateformes de marketing

- tableaux de bord analytiques

- outils de gestion de projet

- environnements de stockage dans le cloud

Ces comptes inactifs représentent un risque de sécurité. Ils peuvent toujours contenir des clés d'API, des droits d'accès historiques ou des données sensibles.

L'offboarding manuel entraîne également des problèmes d'efficacité opérationnelle. Les administrateurs informatiques doivent se connecter à chaque application individuellement, localiser le compte utilisateur, révoquer l'accès et transférer la propriété de toutes les ressources actives.

Si un seul système est oublié, un compte orphelin reste actif.

Le déprovisionnement automatique résout ce risque en garantissant la révocation de l'accès à tous les systèmes connectés dès le départ d'un utilisateur.

Automatiser le cycle de vie des utilisateurs SSO grâce à une plateforme d'intégration

Les fournisseurs d'identité gèrent les données d'authentification et d'identité. Cependant, les organisations ont toujours besoin d'un mécanisme pour orchestrer les flux de travail entre le fournisseur d'identité, les systèmes RH et les applications métier.

C'est là qu'une plateforme d'intégration prend tout son sens.

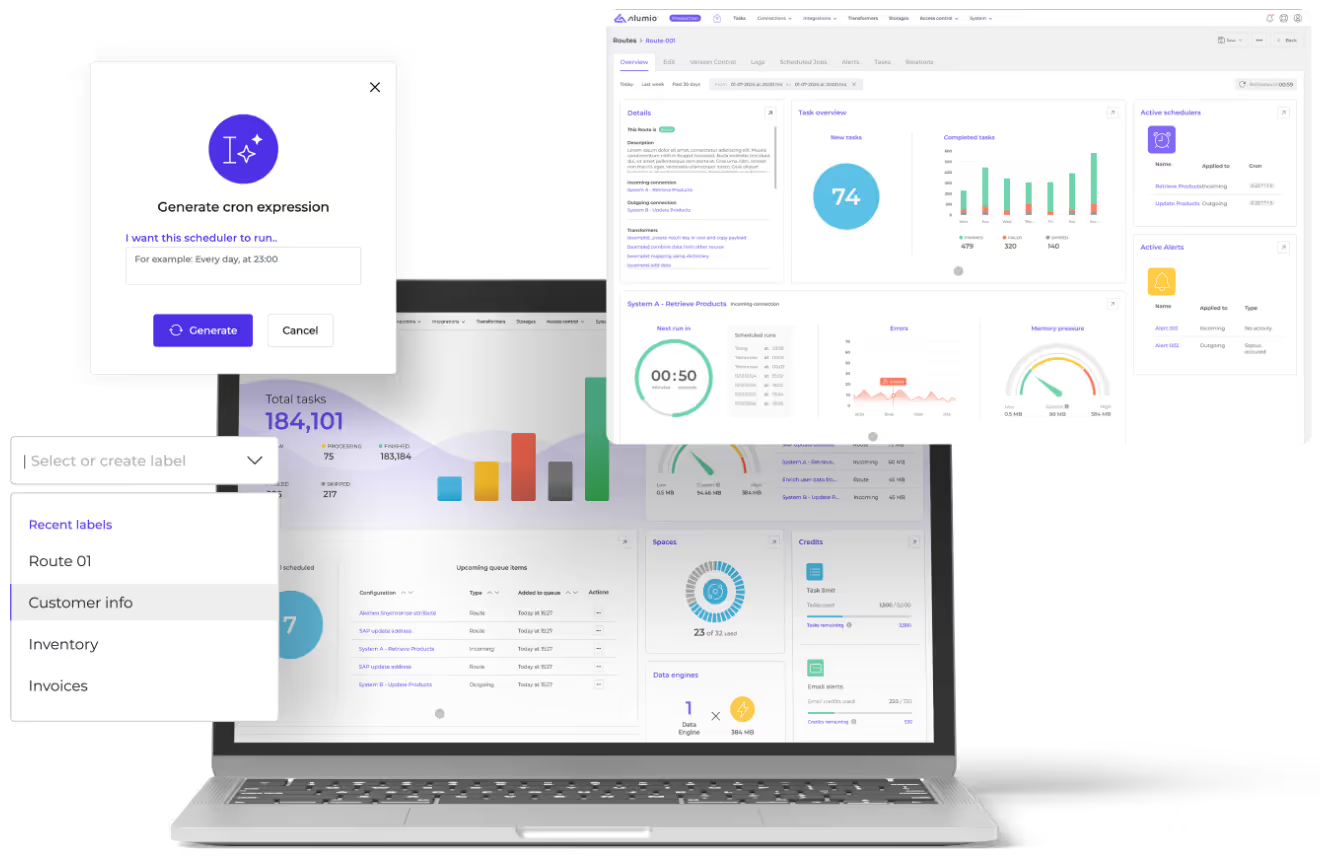

Une plateforme d'intégration telle qu'Alumio agit comme une couche d'orchestration centrale qui connecte les fournisseurs d'identité, les systèmes RH et les applications SaaS via des API.

Au lieu de mettre à jour manuellement chaque système, les entreprises peuvent automatiser l'ensemble du cycle de vie des utilisateurs.

Par exemple, lorsqu'un employé rejoint :

- Le système RH crée un nouveau dossier d'employé.

- Le fournisseur d'identité génère l'identité de l'utilisateur.

- La plateforme d'intégration déclenche des flux de travail de provisionnement.

- Les applications connectées reçoivent automatiquement le profil utilisateur et attribuent l'accès.

Le même processus fonctionne en sens inverse lors de l'offboarding.

Si le statut de l'employé passe à inactif dans le système RH ou si le compte du fournisseur d'identité est désactivé, la plateforme d'intégration déclenche le déprovisionnement automatique de toutes les applications connectées.

Cela garantit que les comptes sont suspendus, que les autorisations sont révoquées et que la propriété des ressources est réattribuée si nécessaire.

Avantages opérationnels de l'automatisation de l'intégration et de la désintégration du SSO

L'automatisation de la gestion du cycle de vie des utilisateurs offre plusieurs avantages opérationnels.

Tout d'abord, il améliore la sécurité en éliminant les comptes inactifs. Les droits d'accès sont révoqués immédiatement en cas de changement de statut professionnel.

Deuxièmement, cela réduit les frais administratifs. Les équipes informatiques ne passent plus des heures à mettre à jour manuellement des dizaines de systèmes.

Troisièmement, elle renforce la conformité et l'auditabilité. Les flux de travail automatisés génèrent des journaux indiquant quand l'accès a été accordé, modifié ou révoqué.

Enfin, elle améliore la cohérence opérationnelle. Les politiques d'accès sont appliquées systématiquement au lieu de dépendre d'administrateurs individuels.

Ces améliorations prennent de plus en plus d'importance à mesure que les organisations adoptent de plus en plus d'applications SaaS et d'environnements de travail distribués.

Automatiser la gestion du cycle de vie des identités grâce à une architecture d'intégration

À mesure que les écosystèmes SaaS se développent, la gestion des identités devient moins une question d'authentification que d'orchestration. Le SSO fournit une connexion sécurisée, mais la gestion du cycle de vie complet de l'accès des utilisateurs nécessite une coordination entre les fournisseurs d'identité, les systèmes RH et des dizaines d'applications métier. Une plateforme d'intégration fournit la couche de connexion qui rend cette orchestration possible. En synchronisant les données d'identité, en automatisant les flux de provisionnement et en appliquant des politiques d'offboarding cohérentes, les entreprises peuvent gérer l'accès à l'ensemble de leur environnement applicatif à partir d'une architecture d'intégration centralisée. Cette approche réduit le risque opérationnel, renforce la gouvernance en matière de sécurité et garantit que l'accès des utilisateurs reste précis et vérifiable tout au long du cycle de vie des employés.