Cómo funciona el inicio de sesión único en los entornos SaaS modernos

El inicio de sesión único es un componente fundamental de la administración moderna de identidades y accesos. En lugar de mantener credenciales independientes para cada aplicación, los usuarios se autentican una vez a través de un proveedor de identidad (IdP) de confianza. Ese proveedor verifica la identidad del usuario y emite un token de autenticación seguro que permite el acceso a las aplicaciones conectadas.

Protocolos como SAML y OpenID se conectan suelen habilitar este proceso de autenticación. Estos protocolos confirman la identidad del usuario y permiten iniciar sesión de forma segura en varios sistemas sin tener que repetir las solicitudes de credenciales.

Desde la perspectiva del usuario, la experiencia es sencilla. Inician sesión una vez y obtienen acceso a herramientas como las plataformas de CRM, el software de marketing, los paneles de análisis o los sistemas de gestión de proyectos.

Para los equipos de TI, el SSO centraliza la autenticación y mejora la seguridad al reducir la reutilización de contraseñas y aplicar políticas de autenticación coherentes, como la autenticación multifactor.

Sin embargo, la autenticación por sí sola no gestiona el acceso de los usuarios a través de las aplicaciones.

La brecha entre la autenticación y el aprovisionamiento de acceso

Muchas organizaciones asumen que la implementación del SSO resuelve automáticamente la administración del acceso. En la práctica, el SSO solo verifica la identidad durante el inicio de sesión. No necesariamente crea, actualiza o elimina cuentas de usuario en todas las aplicaciones.

Aquí es donde aprovisionamiento y desaprovisionamiento de usuarios se vuelven críticos.

El aprovisionamiento se refiere a la creación y asignación de derechos de acceso a los usuarios en todas las aplicaciones cuando se unen o cambian de rol. El desaprovisionamiento se refiere a revocar el acceso cuando esos usuarios se van o ya no necesitan ciertos permisos.

Tecnologías como la Protocolo SCIM se utilizan a menudo para automatizar estos procesos del ciclo de vida, sincronizando las cuentas de usuario y los derechos de acceso en todos los sistemas.

Sin la automatización, las organizaciones dependen de las tareas administrativas manuales que introducen retrasos y riesgos de seguridad.

Un escenario común: incorporar a un nuevo empleado

Considera un escenario de incorporación típico.

Un nuevo director de marketing se une a una empresa que depende de varias herramientas de SaaS: una plataforma CRM, un software de automatización de marketing, paneles de análisis y herramientas de gestión de proyectos.

En lugar de crear credenciales independientes para cada sistema, el equipo de TI crea una identidad única en el proveedor de identidades de la organización.

Una vez autenticado a través del proveedor de identidad, el empleado puede acceder a todas las aplicaciones autorizadas a través del SSO.

Desde la perspectiva del empleado, la experiencia es perfecta. Un solo inicio de sesión desbloquea las herramientas necesarias.

Sin embargo, para el equipo de TI, varios procesos deben ocurrir entre bastidores. Se deben crear cuentas de usuario en cada aplicación, asignar las funciones y configurar los permisos para que coincidan con las responsabilidades del empleado.

En las organizaciones con docenas de aplicaciones SaaS, incluso la incorporación se vuelve compleja si el aprovisionamiento no está automatizado.

Por qué la baja manual crea riesgos de seguridad

El verdadero desafío operativo aparece cuando los empleados abandonan la empresa.

La desactivación del acceso al proveedor de identidad evita nuevos inicios de sesión, pero no elimina automáticamente las cuentas existentes en todas las aplicaciones.

Las cuentas inactivas pueden permanecer en:

- Sistemas CRM

- plataformas de marketing

- paneles de análisis

- herramientas de gestión de proyectos

- entornos de almacenamiento en la nube

Estas cuentas inactivas representan un riesgo de seguridad. Es posible que aún contengan claves de API, derechos de acceso históricos o datos confidenciales.

La baja manual también introduce ineficiencias operativas. Los administradores de TI deben iniciar sesión en cada aplicación de forma individual, localizar la cuenta de usuario, revocar el acceso y transferir la propiedad de cualquier recurso activo.

Si se pasa por alto un solo sistema, la cuenta huérfana permanece activa.

El desaprovisionamiento automatizado resuelve este riesgo al garantizar que el acceso se revoque inmediatamente en todos los sistemas conectados cuando un usuario se va.

Automatizar el ciclo de vida de los usuarios de SSO con una plataforma de integración

Los proveedores de identidad administran los datos de autenticación e identidad. Sin embargo, las organizaciones siguen necesitando un mecanismo para organizar los flujos de trabajo entre el proveedor de identidad, los sistemas de recursos humanos y las aplicaciones empresariales.

Aquí es donde una plataforma de integración adquiere valor.

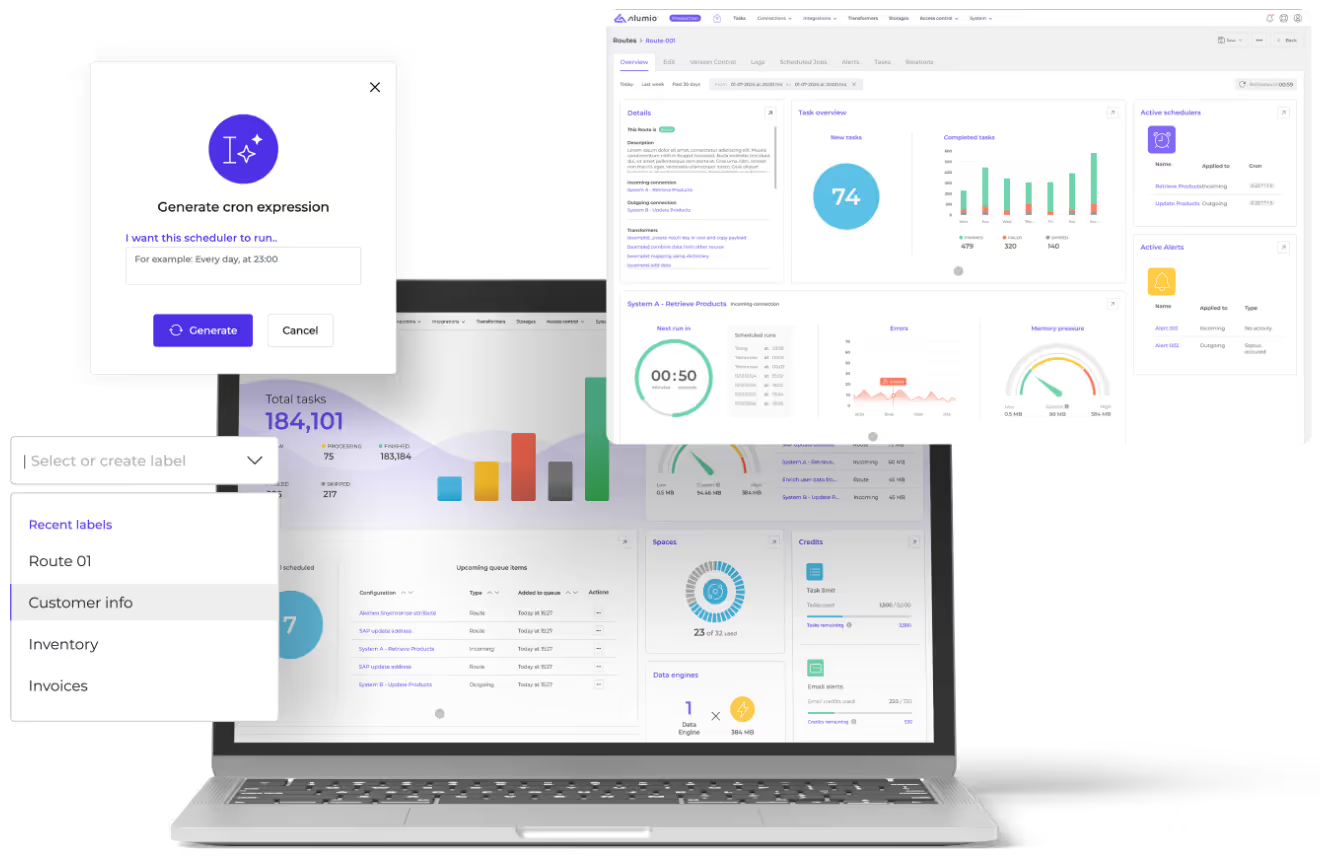

Una plataforma de integración como Alumio actúa como una capa de orquestación central que conecta a los proveedores de identidad, los sistemas de recursos humanos y las aplicaciones SaaS a través de API.

En lugar de actualizar manualmente todos los sistemas, las organizaciones pueden automatizar todo el ciclo de vida de los usuarios.

Por ejemplo, cuando un empleado se une:

- El sistema de recursos humanos crea un nuevo registro de empleados.

- El proveedor de identidad genera la identidad del usuario.

- La plataforma de integración activa los flujos de trabajo de aprovisionamiento.

- Las aplicaciones conectadas reciben automáticamente el perfil de usuario y asignan el acceso.

El mismo proceso funciona a la inversa durante la desvinculación.

Si el estado del empleado cambia a inactivo en el sistema de recursos humanos o la cuenta del proveedor de identidad está deshabilitada, la plataforma de integración activa el desaprovisionamiento automático en todas las aplicaciones conectadas.

Esto garantiza la suspensión de las cuentas, la revocación de los permisos y la reasignación de la propiedad de los recursos cuando sea necesario.

Ventajas operativas de la automatización de la incorporación y desactivación del SSO

La automatización de la administración del ciclo de vida de los usuarios ofrece varias ventajas operativas.

En primer lugar, mejora la seguridad al eliminar las cuentas inactivas. Los derechos de acceso se revocan inmediatamente cuando cambia la situación laboral.

En segundo lugar, reduce los gastos administrativos. Los equipos de TI ya no dedican horas a actualizar manualmente docenas de sistemas.

En tercer lugar, refuerza el cumplimiento y la auditabilidad. Los flujos de trabajo automatizados generan registros que muestran cuándo se concedió, modificó o revocó el acceso.

Por último, mejora la coherencia operativa. Las políticas de acceso se aplican de manera sistemática en lugar de depender de administradores individuales.

Estas mejoras se vuelven cada vez más importantes a medida que las organizaciones adoptan más aplicaciones SaaS y entornos de trabajo distribuidos.

Automatización de la administración del ciclo de vida de las identidades con una arquitectura de integración

A medida que crecen los ecosistemas de SaaS, la gestión de identidades se centra menos en la autenticación y más en la orquestación. El SSO proporciona un inicio de sesión seguro, pero gestionar todo el ciclo de vida del acceso de los usuarios requiere la coordinación entre los proveedores de identidad, los sistemas de recursos humanos y docenas de aplicaciones empresariales. Una plataforma de integración proporciona la capa de conexión que hace posible esta organización. Al sincronizar los datos de identidad, automatizar los flujos de trabajo de aprovisionamiento y aplicar políticas de baja coherentes, las organizaciones pueden gestionar el acceso a todo su entorno de aplicaciones desde una arquitectura de integración centralizada. Este enfoque reduce el riesgo operativo, refuerza la gobernanza de la seguridad y garantiza que el acceso de los usuarios siga siendo preciso y auditable durante todo el ciclo de vida de los empleados.