Hoe eenmalige aanmelding werkt in moderne SaaS-omgevingen

Single Sign-On is een belangrijk onderdeel van modern identiteits- en toegangsbeheer. In plaats van voor elke toepassing aparte inloggegevens bij te houden, authenticeren gebruikers zich eenmaal via een vertrouwde identiteitsprovider (IdP). Die provider verifieert de identiteit van de gebruiker en geeft een veilig authenticatietoken uit dat toegang geeft tot verbonden applicaties.

Protocollen zoals SAML en OpenID Connect schakel dit authenticatieproces gewoonlijk in. Deze protocollen bevestigen de identiteit van de gebruiker en maken veilige aanmelding op meerdere systemen mogelijk zonder herhaalde inloggegevens.

Vanuit het perspectief van de gebruiker is de ervaring eenvoudig. Ze loggen één keer in en krijgen toegang tot tools zoals CRM-platforms, marketingsoftware, analysedashboards of projectbeheersystemen.

Voor IT-teams centraliseert SSO de authenticatie en verbetert de beveiliging door het hergebruik van wachtwoorden te verminderen en een consistent authenticatiebeleid af te dwingen, zoals meervoudige authenticatie.

Authenticatie alleen beheert echter niet de gebruikerstoegang in verschillende toepassingen.

De kloof tussen authenticatie en toegangsvoorziening

Veel organisaties gaan ervan uit dat de implementatie van SSO automatisch het toegangsbeheer oplost. In de praktijk verifieert SSO alleen de identiteit tijdens het inloggen. Het hoeft niet noodzakelijk gebruikersaccounts in verschillende toepassingen te maken, bij te werken of te verwijderen.

Dit is waar provisioning en deprovisioning van gebruikers kritisch worden.

Provisioning verwijst naar het creëren en toekennen van toegangsrechten aan gebruikers in verschillende toepassingen wanneer ze zich aansluiten bij of van rol veranderen. Deprovisioning verwijst naar het intrekken van toegang wanneer die gebruikers bepaalde machtigingen verlaten of niet langer nodig hebben.

Technologieën zoals de SCIM-protocol worden vaak gebruikt om deze levenscyclusprocessen te automatiseren, waarbij gebruikersaccounts en toegangsrechten tussen systemen worden gesynchroniseerd.

Zonder automatisering vertrouwen organisaties op handmatige administratieve taken die vertragingen en veiligheidsrisico's met zich meebrengen.

Een veelvoorkomend scenario: een nieuwe medewerker in dienst nemen

Overweeg een typisch onboarding-scenario.

Een nieuwe marketingmanager treedt toe tot een bedrijf dat afhankelijk is van verschillende SaaS-tools: een CRM-platform, marketingautomatiseringssoftware, analysedashboards en projectbeheertools.

In plaats van afzonderlijke inloggegevens voor elk systeem te creëren, creëert het IT-team één identiteit in de identiteitsprovider van de organisatie.

Na authenticatie via de identiteitsprovider heeft de werknemer via SSO toegang tot alle geautoriseerde applicaties.

Vanuit het perspectief van de werknemer is de ervaring naadloos. Eén login ontgrendelt de benodigde tools.

Voor het IT-team moeten er echter verschillende processen achter de schermen plaatsvinden. In elke toepassing moeten gebruikersaccounts worden aangemaakt, moeten rollen worden toegewezen en moeten machtigingen worden geconfigureerd om aan de verantwoordelijkheden van de werknemer te voldoen.

In organisaties met tientallen SaaS-toepassingen wordt zelfs onboarding complex als de provisioning niet geautomatiseerd is.

Waarom handmatig offboarden veiligheidsrisico's met zich meebrengt

De echte operationele uitdaging doet zich voor wanneer werknemers het bedrijf verlaten.

Als u de toegang tot de identiteitsprovider uitschakelt, worden nieuwe aanmeldingen voorkomen, maar worden bestaande accounts niet automatisch voor elke toepassing verwijderd.

Inactieve accounts kunnen blijven bestaan in:

- CRM-systemen

- marketingplatforms

- dashboards voor analyses

- hulpmiddelen voor projectbeheer

- omgevingen voor cloudopslag

Deze slapende accounts vormen een veiligheidsrisico. Ze kunnen nog steeds API-sleutels, historische toegangsrechten of gevoelige gegevens bevatten.

Handmatige offboarding leidt ook tot operationele inefficiënties. IT-beheerders moeten zich bij elke toepassing afzonderlijk aanmelden, het gebruikersaccount vinden, de toegang intrekken en het eigendom van alle actieve bronnen overdragen.

Als zelfs maar één systeem over het hoofd wordt gezien, blijft een verweesd account actief.

Geautomatiseerde deprovisioning lost dit risico op door ervoor te zorgen dat de toegang voor alle verbonden systemen onmiddellijk wordt ingetrokken wanneer een gebruiker weggaat.

De levenscyclus van SSO-gebruikers automatiseren met een integratieplatform

Identiteitsproviders beheren authenticatie- en identiteitsgegevens. Organisaties hebben echter nog steeds een mechanisme nodig om workflows tussen de identiteitsprovider, HR-systemen en bedrijfsapplicaties te orkestreren.

Dit is waar een integratieplatform waardevol wordt.

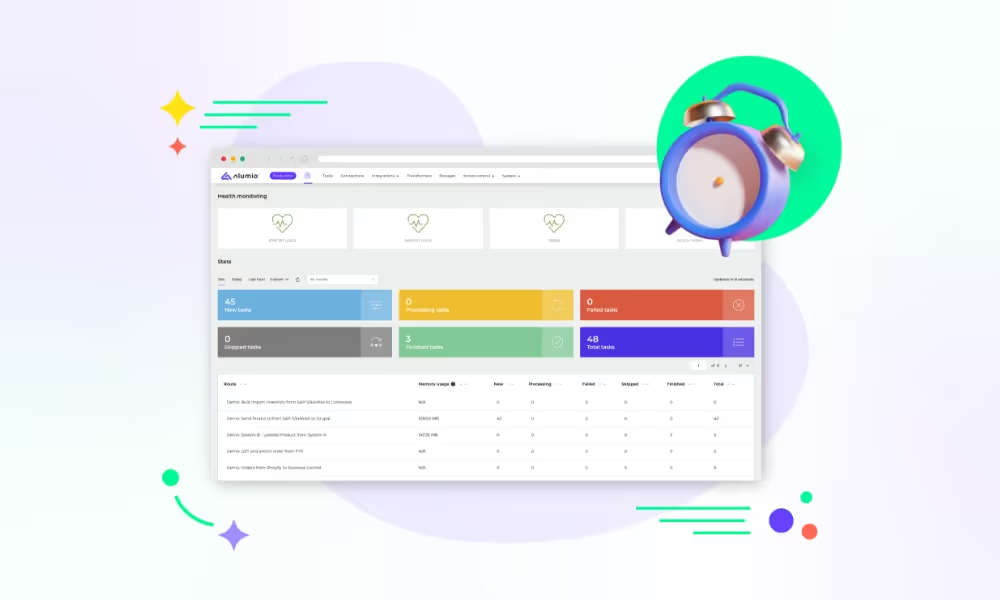

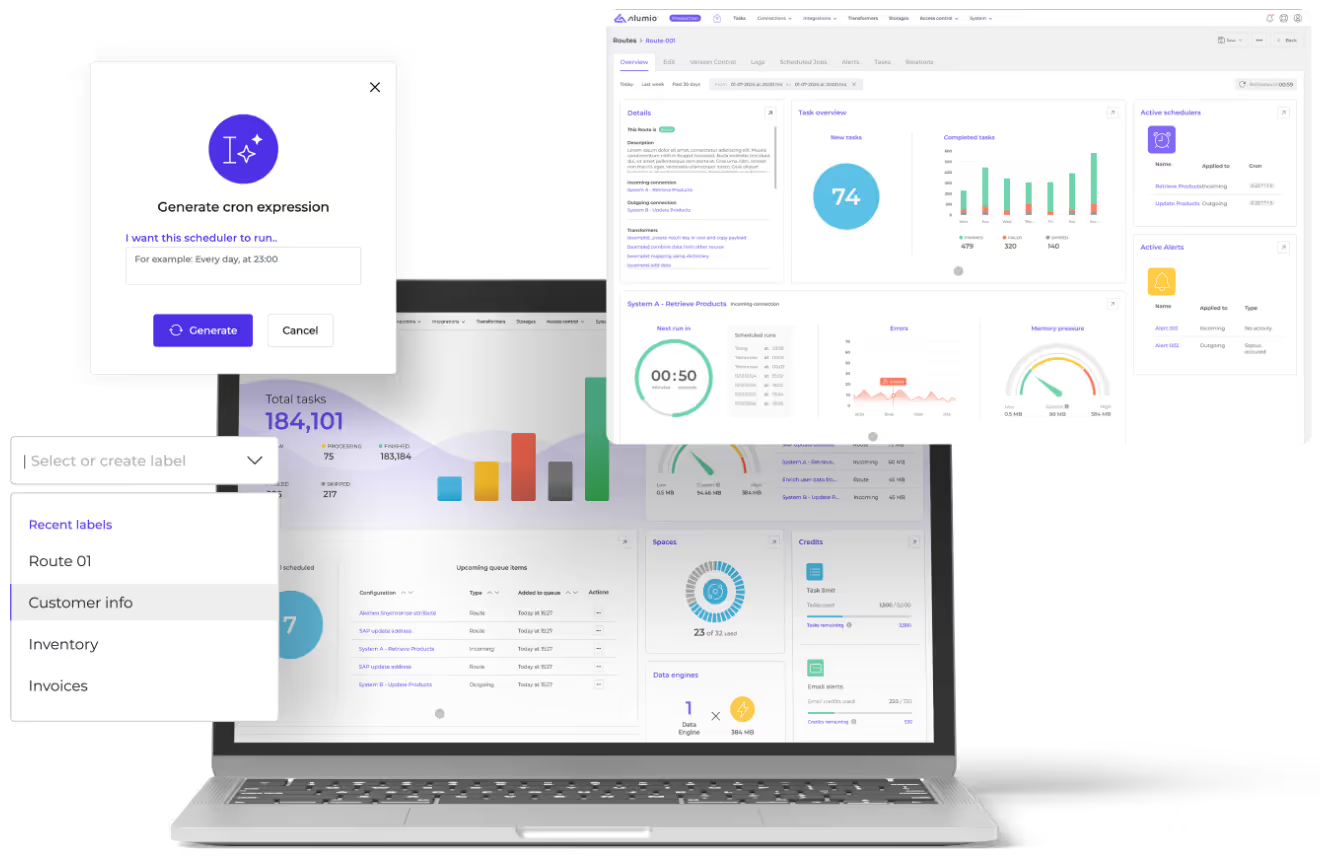

Een integratieplatform zoals Alumio fungeert als een centrale orkestratielaag die identiteitsproviders, HR-systemen en SaaS-applicaties met elkaar verbindt via API's.

In plaats van elk systeem handmatig te updaten, kunnen organisaties de volledige levenscyclus van gebruikers automatiseren.

Als een werknemer bijvoorbeeld toetreedt tot:

- Het HR-systeem creëert een nieuw personeelsrecord.

- De identiteitsprovider genereert de gebruikersidentiteit.

- Het integratieplatform activeert leveringsworkflows.

- Aangesloten toepassingen ontvangen automatisch het gebruikersprofiel en wijzen toegang toe.

Hetzelfde proces werkt omgekeerd tijdens offboarding.

Als de status van de werknemer verandert in inactief in het HR-systeem of als het account van de identiteitsprovider wordt uitgeschakeld, activeert het integratieplatform automatische deprovisioning voor alle verbonden applicaties.

Dit zorgt ervoor dat accounts worden opgeschort, machtigingen worden ingetrokken en het eigendom van bronnen waar nodig opnieuw wordt toegewezen.

Operationele voordelen van het automatiseren van de onboarding en offboarding van SSO

Het automatiseren van het levenscyclusbeheer van gebruikers levert verschillende operationele voordelen op.

Ten eerste verbetert het de beveiliging door slapende accounts te elimineren. Toegangsrechten worden onmiddellijk ingetrokken wanneer de arbeidsstatus verandert.

Ten tweede vermindert het de administratieve overheadkosten. IT-teams zijn niet langer uren bezig met het handmatig updaten van tientallen systemen.

Ten derde versterkt het de naleving en de controleerbaarheid. Geautomatiseerde workflows genereren logboeken die aangeven wanneer toegang is verleend, gewijzigd of ingetrokken.

Ten slotte verbetert het de operationele consistentie. Het toegangsbeleid wordt systematisch gehandhaafd in plaats van afhankelijk te zijn van individuele beheerders.

Deze verbeteringen worden steeds belangrijker naarmate organisaties meer SaaS-toepassingen en gedistribueerde werkomgevingen gebruiken.

Automatiseer het beheer van de identiteitslevenscyclus met integratiearchitectuur

Naarmate SaaS-ecosystemen groeien, gaat identiteitsbeheer minder over authenticatie en meer over orkestratie. SSO biedt veilige aanmelding, maar voor het beheer van de volledige levenscyclus van gebruikerstoegang is coördinatie nodig tussen identiteitsproviders, HR-systemen en tientallen bedrijfsapplicaties. Een integratieplatform biedt de verbindende laag die deze orkestratie mogelijk maakt. Door identiteitsgegevens te synchroniseren, inrichtingsworkflows te automatiseren en een consistent offboarding-beleid af te dwingen, kunnen organisaties de toegang tot hun hele applicatielandschap beheren vanuit een gecentraliseerde integratiearchitectuur. Deze aanpak vermindert het operationele risico, versterkt het beveiligingsbeheer en zorgt ervoor dat gebruikerstoegang gedurende de hele levenscyclus van werknemers nauwkeurig en controleerbaar blijft.