« Il faut de nombreuses bonnes actions pour se forger une bonne réputation, et une seule mauvaise pour la perdre. »

- Benjamin Franklin

Qu'est-ce que la sécurité du commerce électronique ?

La sécurité du commerce électronique comprend les mesures et protocoles de protection que les entreprises en ligne mettent en place pour protéger les transactions en ligne, les données des clients et les opérations commerciales contre les cyberattaques, les violations de données et les accès non autorisés. Cela peut inclure le cryptage des données pour sécuriser les transactions des clients, des procédures d'authentification pour vérifier l'identité des utilisateurs et la conformité aux réglementations en matière de confidentialité des données telles que le RGPD.

En donnant la priorité à la sécurité du commerce électronique, les entreprises peuvent renforcer la confiance de leurs clients, garantir l'intégrité de leurs transactions et maintenir un environnement d'achat en ligne sécurisé. Cependant, avant de comprendre comment fonctionne la sécurité du commerce électronique, examinons les différents types de menaces à la sécurité du commerce électronique.

Qu'est-ce qu'une cyberattaque ?

Une cyberattaque (ou cyberattaque) est une tentative délibérée et malveillante visant à compromettre l'intégrité, la confidentialité ou la disponibilité de systèmes ou de réseaux informatiques. Les cyberattaques peuvent prendre différentes formes, notamment des infections par des logiciels malveillants, des attaques par hameçonnage, des attaques par déni de service, etc. L'objectif d'une cyberattaque n'est pas toujours une violation de données ; elle peut également impliquer de perturber les services, de voler des informations sensibles ou d'endommager les systèmes ciblés.

Un exemple de cyberattaque populaire dans le commerce électronique a eu lieu en 2019 sous la forme d'une escroquerie par hameçonnage, dans laquelle des pirates informatiques se sont fait passer pour Magento (désormais Adobe Commerce), et a envoyé des e-mails aux utilisateurs les obligeant à cliquer sur un lien pour mettre à jour leur logiciel, ce qui a entraîné le vol de leurs informations de connexion. Une autre cyberattaque notoire est l'incident de Ticketmaster en 2018 lié à une fraude au paiement, qui a entraîné le vol des informations de carte de crédit des clients et leur utilisation pour effectuer des achats frauduleux.

Qu'est-ce qu'une violation de données ?

Une violation de données est un incident de sécurité qui implique l'accès, l'acquisition ou la divulgation non autorisés d'informations sensibles, telles que des informations personnelles identifiables (PII), des données financières ou des propriétés intellectuelles. Les violations de données peuvent résulter de divers facteurs, notamment des cyberattaques, des erreurs humaines ou des vulnérabilités du système.

L'objectif principal d'une violation de données est d'accéder à des informations sensibles et de les utiliser à mauvais escient. D'autre part, une cyberattaque peut avoir différents motifs, tels que la perturbation des opérations, le vol d'informations, le gain financier ou la cause de dommages.

Comment pouvez-vous garantir la sécurité des données de vos clients ?

Compte tenu du volume important de données clients que les entreprises de commerce électronique traitent quotidiennement, elles constituent des cibles extrêmement fréquentes de cyberattaques. À ce titre, les entreprises de commerce électronique doivent adopter une approche à plusieurs niveaux pour garantir la sécurité des données des clients et des entreprises. Parmi les meilleures pratiques du secteur, citons :

Chiffrement SSL (Secure Sockets Layer) :

La mise en œuvre du cryptage SSL permet de sécuriser la transmission des données entre le navigateur du client et votre site Web. Cela permet de protéger les informations sensibles telles que les informations de carte de crédit lors des transactions en ligne. La présence d'une icône en forme de cadenas et du « https » dans la barre d'adresse sert désormais de signal aux consommateurs, indiquant que la connexion d'un site Web est cryptée de manière sécurisée.

Mises à jour logicielles régulières :

Il est essentiel de maintenir tous les logiciels, y compris les plateformes de commerce électronique, les serveurs Web et les plug-ins, à jour avec les derniers correctifs de sécurité pour corriger les vulnérabilités connues et se protéger contre les exploits potentiels.

Audits de sécurité périodiques :

La réalisation régulière d'audits de sécurité et d'évaluations des vulnérabilités pour identifier et corriger les faiblesses potentielles de vos systèmes peut aider à prévenir les cybermenaces avant qu'elles ne soient exploitées.

Passerelles de paiement fiables :

Le choix de passerelles de paiement fiables et sécurisées conformes aux normes du secteur garantira le traitement sécurisé des transactions de paiement et réduira le risque de violations de données financières.

Hébergement sécurisé et services cloud :

Il est indispensable d'opter pour des fournisseurs d'hébergement fiables et sécurisés, axés sur la protection des données, conformes aux réglementations du secteur et dotés de mesures de sécurité robustes.

Conformité aux lois sur la protection des données :

Il est primordial de rester informé et de respecter les lois et réglementations pertinentes en matière de protection des données, telles que le règlement général sur la protection des données (RGPD) ou la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS).

Disposer d'une plateforme d'intégration robuste :

Une entreprise de commerce électronique a besoin de plusieurs systèmes logiciels ou applications pour rester opérationnelle, tels qu'une plateforme de commerce électronique, un système PIM, un système de service client et une solution de passerelle de paiement, pour n'en nommer que quelques-uns. Ces différents systèmes sont tous traversés par de grandes quantités de données, telles que des données critiques de l'entreprise, des données financières et des informations personnelles et identifiables (PII) des clients. En raison de leur nature sensible, ces données peuvent devenir la cible de cyberattaques.

Afin de garantir que tous ces différents systèmes restent interconnectés et que les données qui en découlent sont protégées, un Plateforme d'intégration en tant que service, comme Alumio, doivent être mis en place.

Comment une plateforme d'intégration peut-elle garantir la sécurité des données du commerce électronique ?

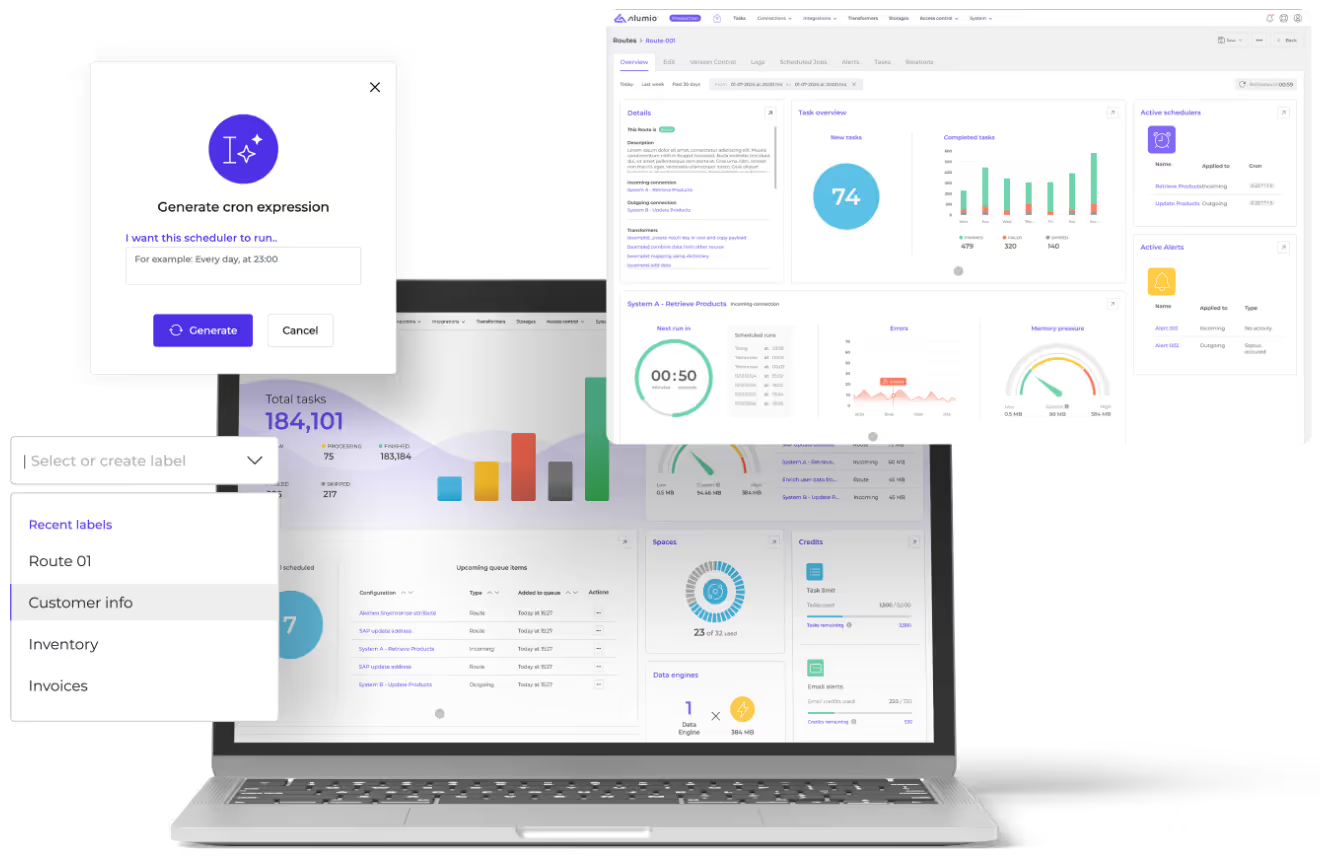

La plateforme d'intégration Alumio offre une solution rentable pour centraliser toutes les intégrations sur une seule plateforme, permettant aux utilisateurs contrôle total de leurs données, en garantissant la sécurité des API et en réduisant le risque d'attaques de cybersécurité en respectant les normes de sécurité des données les plus strictes. Voici comment procéder :

Fonctions de surveillance et de journalisation intégrées

Alumio garantit la sécurité des données des entreprises et des clients grâce à une approche complète de bout en bout fonctionnalités de surveillance et de journalisation, qui fournissent un enregistrement complet des processus de données et des événements. Les journaux sont stockés en toute sécurité dans un journal de données Elastic Stack, ce qui permet aux utilisateurs de configurer des déclencheurs d'alertes en cas d'échec de plusieurs tâches en une heure. En outre, notre plateforme effectue des contrôles de santé continus et informe les utilisateurs des piratages de sécurité ou des erreurs de données afin de résoudre rapidement les conflits.

Plateforme cloud native

Native du cloud, la plateforme d'intégration Alumio tire parti de la puissance de la technologie des microservices en cluster, offrant des performances, une évolutivité et une sécurité des données exceptionnelles en réduisant la surface d'attaque, en améliorant la résilience des données, en permettant des configurations de sécurité personnalisables et en garantissant la continuité des activités même en cas de panne matérielle, de problèmes logiciels ou de cyberattaques.

Alumio utilise les services d'hébergement AWS (Amazon Web Services) et s'appuie sur les mesures de sécurité d'AWS. Ainsi, la plateforme propose un stockage et une isolation dédiés pour les données de chaque client, minimisant ainsi le risque de violations et d'accès non autorisés et permettant des configurations de sécurité personnalisables adaptées à des exigences spécifiques.

Respect de la confidentialité garanti

Avec Alumio, les entreprises restent en conformité avec des législations cruciales en matière de protection de la vie privée,, SOC2, CCPA, FERPA, HIPAA, etc., leur permettant de prouver comment ils suivent et gèrent les données clients à chaque étape. Alumio renforce les droits individuels existants des clients sur leurs données en leur permettant de :

- Droit à l'effacement et droit à l'oubli

- Le droit de supprimer les données de plusieurs logiciels connectés

- Le droit de recevoir des données personnelles sur une interface conviviale

- Le droit de consulter, de modifier et de s'opposer au partage de données personnelles

- Le droit de supprimer des données provenant de sources (externes)

- Le droit de choisir quelles informations personnelles peuvent être collectées

En savoir plus sur l'engagement d'Alumio en matière de sécurité et de conformité ici. En savoir plus sur la législation sur la confidentialité ici.

Certification ISO 27001

Alumio respecte les normes de sécurité les plus strictes et détient une certification ISO 27001 qui valide notre connaissance des risques et notre identification proactive de toute faiblesse potentielle. La certification ISO 27001 promeut une approche holistique de la sécurité de l'information : vérification des personnes, des politiques et des technologies. Un système de gestion de la sécurité de l'information mis en œuvre conformément à cette norme est un outil de gestion des risques, de cyber-résilience et d'excellence opérationnelle.

Contrôle d'accès

Alumio met en œuvre des mécanismes d'identité et d'authentification solides, tels que l'authentification multifactorielle, pour garantir que seuls les utilisateurs autorisés peuvent accéder à la plateforme. En outre, la plateforme permet aux entreprises de définir et d'appliquer des politiques d'accès granulaires, garantissant que seuls les utilisateurs ou applications approuvés peuvent interagir avec les données sensibles. Cela empêche l'accès non autorisé aux données et réduit le risque de violations de données.

À quoi ressemble l'avenir de la sécurité du commerce électronique ?

À mesure que la technologie progresse, le paysage de la sécurité du commerce électronique est confronté à des changements constants en termes de menaces, de protocoles, de mesures et de défis. Cependant, les tendances émergentes de l'IIoT (Internet industriel des objets), telles que l'IA et le ML, joueront un rôle crucial pour garantir la protection et la sécurité des données des entreprises. Cela sera illustré par la détection et la prévention des menaces grâce à l'identification de modèles inhabituels et d'anomalies dans le comportement des utilisateurs qui pourraient échapper à l'attention des moniteurs humains.

En termes de solutions pilotées par l'IA, les algorithmes de détection des fraudes peuvent analyser de nombreuses transactions en temps réel. Ces algorithmes signaleront rapidement les algorithmes suspects pour un examen plus approfondi et minimiseront considérablement le risque de fraude, garantissant ainsi un environnement de transaction sécurisé pour les utilisateurs. De plus, les chatbots alimentés par l'IA sont capables de fournir une assistance client sécurisée et efficace tout en gérant de manière responsable les données sensibles.

Conclusion

Il est essentiel de garantir la protection des données des clients pour préserver la bonne réputation de l'entreprise et conserver la confiance et la fidélité des acheteurs. En gros, si vos clients ne peuvent pas vous faire confiance pour protéger leurs données, on ne peut pas leur reprocher d'avoir transféré leur activité ailleurs. À ce titre, les entreprises de tous types et de toutes tailles doivent prendre des mesures préventives pour éviter d'être la proie de cyberattaques susceptibles de nuire à leurs clients et, par extension, à leurs activités.

Les pirates informatiques ne cessant d'innover dans leurs stratégies d'attaque, le moyen le plus efficace de garder une longueur d'avance est d'être proactif et de s'informer sur le sujet. Après tout, presque toutes les cyberattaques peuvent être totalement évitées ou sérieusement atténuées grâce à de bons comportements.

Une plateforme d'intégration telle qu'Alumio est essentielle pour garantir la sécurité des données dans l'ensemble de l'environnement informatique. La sécurité étant en tête de sa liste de priorités, Alumio veille à ce que les entreprises de commerce électronique se tiennent au courant des dernières normes de sécurité grâce à des mesures de sécurité robustes qui peuvent s'adapter à l'évolution des menaces. Notre objectif ? Fournir une plateforme sécurisée et fiable sur laquelle les propriétaires d'entreprise et les clients peuvent avoir confiance.